【導(dǎo)讀】本文探討了IEC 62443系列標(biāo)準(zhǔn)的基本原理和優(yōu)勢(shì)。該標(biāo)準(zhǔn)包含了旨在確保網(wǎng)絡(luò)安全韌性并保護(hù)關(guān)鍵基礎(chǔ)設(shè)施和數(shù)字工廠的一系列協(xié)議。這一領(lǐng)先標(biāo)準(zhǔn)提供了一個(gè)全面的安全層;不過(guò)也為尋求認(rèn)證的相關(guān)人員帶來(lái)了一些挑戰(zhàn)。本文將詳細(xì)闡釋安全I(xiàn)C如何為需達(dá)成工業(yè)自動(dòng)化控制系統(tǒng)(IACS)組件認(rèn)證目標(biāo)的組織提供必要的幫助。

摘要

本文探討了IEC 62443系列標(biāo)準(zhǔn)的基本原理和優(yōu)勢(shì)。該標(biāo)準(zhǔn)包含了旨在確保網(wǎng)絡(luò)安全韌性并保護(hù)關(guān)鍵基礎(chǔ)設(shè)施和數(shù)字工廠的一系列協(xié)議。這一領(lǐng)先標(biāo)準(zhǔn)提供了一個(gè)全面的安全層;不過(guò)也為尋求認(rèn)證的相關(guān)人員帶來(lái)了一些挑戰(zhàn)。本文將詳細(xì)闡釋安全I(xiàn)C如何為需達(dá)成工業(yè)自動(dòng)化控制系統(tǒng)(IACS)組件認(rèn)證目標(biāo)的組織提供必要的幫助。

簡(jiǎn)介

盡管網(wǎng)絡(luò)攻擊的潛在威脅日益增加,但工業(yè)自動(dòng)化控制系統(tǒng)(IACS)在采納安全措施方面進(jìn)展緩慢。部分原因在于此類(lèi)系統(tǒng)的設(shè)計(jì)人員和運(yùn)營(yíng)人員缺乏共同的參照標(biāo)準(zhǔn)。IEC 62443系列標(biāo)準(zhǔn)為構(gòu)建更安全的工業(yè)基礎(chǔ)設(shè)施提供了一條途徑,但企業(yè)必須學(xué)會(huì)如何應(yīng)對(duì)其復(fù)雜性,并理解這些新挑戰(zhàn),以成功地加以應(yīng)用。

工業(yè)系統(tǒng)面臨風(fēng)險(xiǎn)

供水、污水處理和電網(wǎng)等關(guān)鍵基礎(chǔ)設(shè)施進(jìn)行了數(shù)字化轉(zhuǎn)型,因此不間斷訪問(wèn)這些關(guān)鍵基礎(chǔ)設(shè)施對(duì)于日常生活至關(guān)重要。然而,網(wǎng)絡(luò)攻擊仍在給這些系統(tǒng)帶來(lái)威脅,且其攻擊能力預(yù)計(jì)還會(huì)提高1。

工業(yè)4.0需要高度互聯(lián)的傳感器、執(zhí)行器、網(wǎng)關(guān)和聚合器。而這種更高程度的互聯(lián)進(jìn)一步增加了潛在網(wǎng)絡(luò)攻擊的風(fēng)險(xiǎn),因此實(shí)施安全措施比以往任何時(shí)候都更加重要。美國(guó)網(wǎng)絡(luò)安全和基礎(chǔ)設(shè)施安全局(CISA)等組織的成立體現(xiàn)了保護(hù)關(guān)鍵基礎(chǔ)設(shè)施、確保在防御網(wǎng)絡(luò)攻擊時(shí)具備強(qiáng)韌的恢復(fù)能力的重要性,同時(shí)也進(jìn)一步表明了對(duì)此目標(biāo)的決心2。

為什么需要IEC 62443?

2010年,Stuxnet的出現(xiàn)凸顯了工業(yè)基礎(chǔ)設(shè)施的脆弱性3。Stuxnet是首個(gè)全球范圍內(nèi)廣為人知的網(wǎng)絡(luò)攻擊病毒,這次事件也表明從遠(yuǎn)處針對(duì)IACS發(fā)起攻擊是可行的。隨后的攻擊再次強(qiáng)化了大眾對(duì)于網(wǎng)絡(luò)病毒的認(rèn)識(shí),人們由此確認(rèn)針對(duì)特定類(lèi)型設(shè)備的遠(yuǎn)程攻擊也可能會(huì)對(duì)工業(yè)基礎(chǔ)設(shè)施造成損害。

于是,政府機(jī)構(gòu)、公用事業(yè)公司、IACS用戶(hù)和設(shè)備制造商很快意識(shí)到:IACS需要得到保護(hù)。政府和用戶(hù)理所當(dāng)然地傾向于在組織層面采取安全相關(guān)措施并制定政策,而設(shè)備制造商則是針對(duì)硬件和軟件研究了可能的反制措施。然而,由于以下原因,安全措施的采納進(jìn)展緩慢:

? 基礎(chǔ)設(shè)施的復(fù)雜性

? 利益相關(guān)方的利益點(diǎn)和關(guān)注點(diǎn)不同

? 實(shí)施方案和選項(xiàng)過(guò)于多樣

? 缺乏可衡量的目標(biāo)

總的來(lái)說(shuō),利益相關(guān)方難以確定目標(biāo)的安全級(jí)別,需要謹(jǐn)慎權(quán)衡防護(hù)強(qiáng)度與成本。

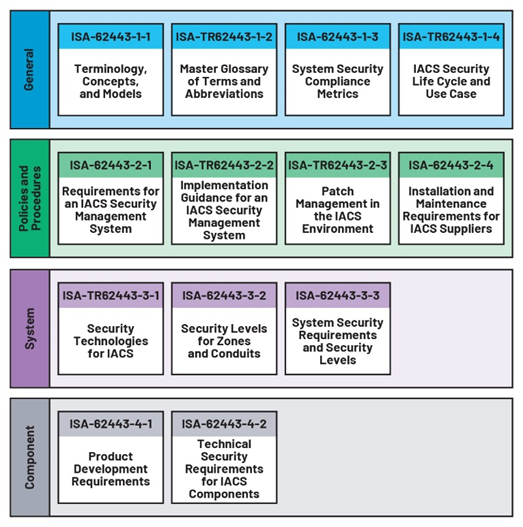

為圍繞ISA99倡議建立共同參照標(biāo)準(zhǔn),國(guó)際自動(dòng)化協(xié)會(huì)(ISA)成立了相關(guān)工作組,最終共同發(fā)布了IEC 62443系列標(biāo)準(zhǔn)。該標(biāo)準(zhǔn)目前分為四個(gè)級(jí)別和類(lèi)別,如圖1所示。IEC 62443標(biāo)準(zhǔn)涉及面廣,包含了組織政策、程序、風(fēng)險(xiǎn)評(píng)估以及硬件和軟件組件的安全性。該標(biāo)準(zhǔn)涵蓋安全防護(hù)的方方面面,切合當(dāng)前實(shí)際需求,具有的超強(qiáng)適應(yīng)性。此外,ISA采取綜合方法來(lái)應(yīng)對(duì)IACS涉及的所有利益相關(guān)方的各種利益問(wèn)題。一般來(lái)說(shuō),不同利益相關(guān)方的安全關(guān)注點(diǎn)各不相同。以IP盜竊為例,IACS運(yùn)營(yíng)商會(huì)特別關(guān)注如何保護(hù)制造工藝,而設(shè)備制造商則可能更在意如何保護(hù)人工智能(AI)算法,使其免遭逆向工程。

圖1.IEC 62443是一項(xiàng)全面的安全標(biāo)準(zhǔn)

此外,由于IACS本質(zhì)上很復(fù)雜,因此必須全盤(pán)考慮安全的各個(gè)方面。如果沒(méi)有安全設(shè)備的支持,僅靠程序和政策是不夠的。另一方面,如果程序沒(méi)有正確規(guī)定如何安全使用組件,那么再堅(jiān)固耐用的組件也將毫無(wú)用處。

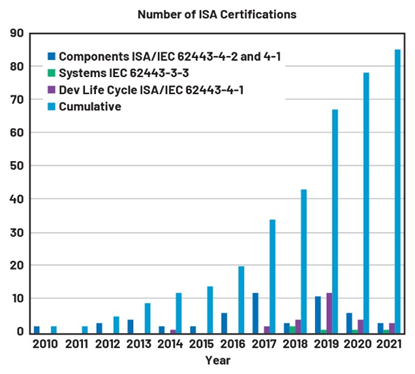

圖2中的圖表顯示了IEC 62443標(biāo)準(zhǔn)通過(guò)ISA認(rèn)證的采用率情況。正如預(yù)期的那樣,行業(yè)主要利益相關(guān)方定義的標(biāo)準(zhǔn)加速了安全措施的實(shí)施。

圖2.ISA認(rèn)證數(shù)量隨著時(shí)間推移不斷增加4

符合IEC 62443標(biāo)準(zhǔn):復(fù)雜的挑戰(zhàn)

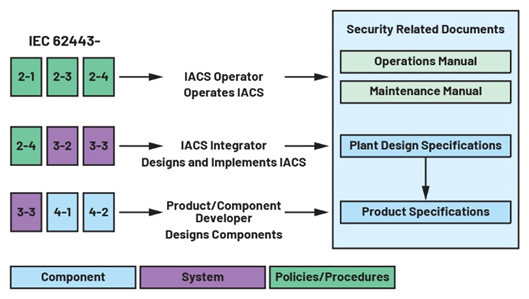

IEC 62443是一個(gè)非常全面而有效的網(wǎng)絡(luò)安全標(biāo)準(zhǔn),但其復(fù)雜性可能超乎我們的想象。該文件本身長(zhǎng)達(dá)近1000頁(yè)。要清楚地了解該網(wǎng)絡(luò)安全協(xié)議,就需要花時(shí)間學(xué)習(xí)。除了掌握技術(shù)語(yǔ)言之外,還必須注意將IEC 62443的每個(gè)小部分放在整體的上下文中進(jìn)行考慮,因?yàn)楦鱾€(gè)概念都是相互依存的(如圖3所示)。

例如,根據(jù)IEC 62443-4-2,必須針對(duì)整個(gè)IACS開(kāi)展風(fēng)險(xiǎn)評(píng)估,評(píng)估結(jié)果將決定設(shè)備的目標(biāo)安全級(jí)別5。

圖3.認(rèn)證過(guò)程概要視圖

設(shè)計(jì)符合IEC 62443標(biāo)準(zhǔn)的設(shè)備

硬件實(shí)現(xiàn)的最高安全級(jí)別要求

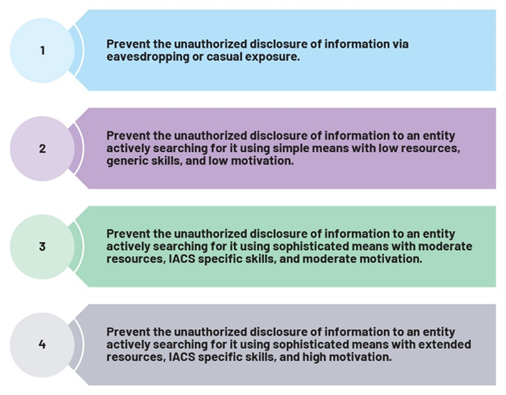

IEC 62443以直白的語(yǔ)言定義了安全級(jí)別,如圖4所示。

圖4.IEC 62443安全級(jí)別

IEC 62443-2-1要求進(jìn)行安全風(fēng)險(xiǎn)評(píng)估。在此過(guò)程的結(jié)果中,每個(gè)組件都將被分配一個(gè)目標(biāo)安全級(jí)別(SL-T)。

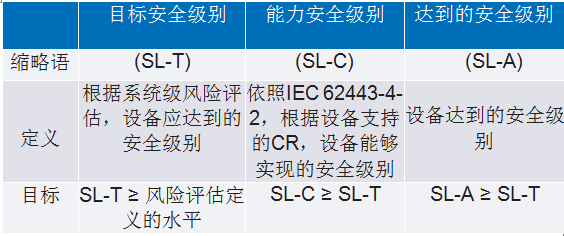

根據(jù)圖1和圖3,標(biāo)準(zhǔn)的某些部分與流程和程序相關(guān),而IEC 62443-4-1和IEC 62443-4-2則側(cè)重于組件的安全性。根據(jù)IEC 62443-4-2,組件類(lèi)型包括軟件應(yīng)用、主機(jī)設(shè)備、嵌入式設(shè)備和網(wǎng)絡(luò)設(shè)備。對(duì)于各個(gè)組件類(lèi)型,IEC 62443-4-2根據(jù)其滿(mǎn)足的組件要求(CR)和增強(qiáng)要求(RE)定義了能力安全級(jí)別(SL-C)。表1總結(jié)了SL-A、SL-C、SL-T及三者之間的關(guān)系。

表1.安全級(jí)別總結(jié)

定義 根據(jù)系統(tǒng)級(jí)風(fēng)險(xiǎn)評(píng)估,設(shè)備應(yīng)達(dá)到的安全級(jí)別 依照IEC 62443-4-2,根據(jù)設(shè)備支持的CR,設(shè)備能夠?qū)崿F(xiàn)的安全級(jí)別

設(shè)備達(dá)到的安全級(jí)別

目標(biāo) SL-T ≥ 風(fēng)險(xiǎn)評(píng)估定義的水平 SL-C ≥ SL-T SL-A ≥ SL-T

以聯(lián)網(wǎng)的可編程邏輯控制器(PLC)為例。網(wǎng)絡(luò)安全要求對(duì)PLC進(jìn)行身份驗(yàn)證,避免其成為攻擊的入口。基于公鑰的身份驗(yàn)證是一項(xiàng)廣為人知的技術(shù)。根據(jù)IEC 62443-4-2標(biāo)準(zhǔn):

? 1級(jí)不考慮公鑰加密

? 2級(jí)要求使用普遍采用的流程,例如證書(shū)簽名驗(yàn)證

? 3級(jí)和4級(jí)要求對(duì)身份驗(yàn)證過(guò)程中使用的私鑰進(jìn)行硬件保護(hù)

從2級(jí)安全開(kāi)始,設(shè)備需要具備許多安全功能,包括基于秘鑰或私鑰的加密機(jī)制。對(duì)于3級(jí)和4級(jí)安全,設(shè)備在多數(shù)情況下需要具備基于硬件的安全保護(hù)或加密功能。在這方面,統(tǒng)包式安全I(xiàn)C將為工業(yè)組件設(shè)計(jì)人員帶來(lái)許多優(yōu)勢(shì),此類(lèi)IC嵌入了基本安全機(jī)制,例如:

? 安全密鑰存儲(chǔ)

? 側(cè)信道攻擊防護(hù)

? 負(fù)責(zé)執(zhí)行功能的命令,例如

■ 消息加密

■ 數(shù)字簽名計(jì)算

■ 數(shù)字簽名驗(yàn)證

有了這些統(tǒng)包式安全I(xiàn)C,IACS組件開(kāi)發(fā)人員便無(wú)需將資源投入到復(fù)雜的安全原語(yǔ)設(shè)計(jì)中。安全I(xiàn)C的另一個(gè)好處是可以從本質(zhì)上讓通用功能與專(zhuān)用安全功能之間形成自然隔離。當(dāng)安全功能集中在某個(gè)部分中而不是遍布整個(gè)系統(tǒng)時(shí),將能更容易地評(píng)估安全功能的強(qiáng)度。這種隔離還可以帶來(lái)的好處在于,無(wú)論如何修改組件的軟件和/或硬件,都可以得到保留安全功能的驗(yàn)證。無(wú)需重新評(píng)估完整安全功能即可執(zhí)行升級(jí)。

此外,安全I(xiàn)C供應(yīng)商可以實(shí)施PCB級(jí)或系統(tǒng)級(jí)無(wú)法實(shí)現(xiàn)的超強(qiáng)保護(hù)技術(shù)。比如加固的EEPROM或閃存或物理不可克隆功能(PUF),這些技術(shù)可以實(shí)現(xiàn)更高等級(jí)的防御能力,從而抵御更復(fù)雜的攻擊。總體而言,安全I(xiàn)C是構(gòu)建系統(tǒng)安全性的重要基礎(chǔ)。

保護(hù)邊緣安全

工業(yè)4.0意味著隨時(shí)隨地進(jìn)行檢測(cè),因此需要部署更多邊緣設(shè)備。IACS邊緣設(shè)備包括傳感器、執(zhí)行器、機(jī)械臂、帶有I/O模塊的PLC等。每個(gè)邊緣設(shè)備都連接到高度網(wǎng)絡(luò)化的基礎(chǔ)設(shè)施,也成為了黑客的潛在切入點(diǎn)。不僅攻擊面隨設(shè)備數(shù)量成比例地?cái)U(kuò)大,而且設(shè)備的多元化也不可避免地提高了攻擊途徑的多樣性。應(yīng)用安全和滲透測(cè)試供應(yīng)商SEWORKS的首席技術(shù)官Yaniv Karta表示:“現(xiàn)有平臺(tái)存在許多可行的攻擊途徑,而且端點(diǎn)和邊緣設(shè)備的風(fēng)險(xiǎn)敞口也都在增加。”例如,在復(fù)雜的IACS中,并非所有傳感器都來(lái)自同一供應(yīng)商,這些傳感器的微控制器、操作系統(tǒng)或通信協(xié)議棧等也未共享相同的架構(gòu)。每種架構(gòu)本身都可能存在弱點(diǎn)。如此一來(lái),所有這些漏洞不斷積累在IACS之中,導(dǎo)致風(fēng)險(xiǎn)大大增加,如MITRE ATT&CK數(shù)據(jù)庫(kù)6或ICS-CERT公告7所示。

此外,工業(yè)物聯(lián)網(wǎng)IoT (IIoT)逐漸在邊緣嵌入更多的智能功能8,業(yè)界正在開(kāi)發(fā)可做出自主系統(tǒng)決策的設(shè)備。鑒于這些決策對(duì)于安全、系統(tǒng)運(yùn)行等至關(guān)重要,確保設(shè)備硬件和軟件可以被信任就顯得更為關(guān)鍵。另外,常常還需要考慮如何保護(hù)設(shè)備開(kāi)發(fā)人員的研發(fā)IP投資免遭盜竊(例如與AI算法相關(guān)的成果)。基于此,他們可能會(huì)決定采用受統(tǒng)包式安全I(xiàn)C支持的保護(hù)措施。

另外一個(gè)重要的觀點(diǎn)是,網(wǎng)絡(luò)安全防護(hù)不足可能會(huì)對(duì)功能安全產(chǎn)生負(fù)面影響。功能安全和網(wǎng)絡(luò)安全之間的相互作用關(guān)系非常復(fù)雜,需要另寫(xiě)一篇文章才足以詳細(xì)說(shuō)明,但我們可以著重關(guān)注以下幾點(diǎn):

? IEC 61508:“電氣/電子/可編程電子安全相關(guān)系統(tǒng)的功能安全”要求根據(jù)IEC 62443開(kāi)展網(wǎng)絡(luò)安全風(fēng)險(xiǎn)分析。

? 雖然IEC 61508主要側(cè)重于危害和風(fēng)險(xiǎn)分析,但也要求在每次發(fā)生嚴(yán)重網(wǎng)絡(luò)安全事件后,進(jìn)行后續(xù)的安全威脅分析和漏洞分析。

我們列出的IACS邊緣設(shè)備是嵌入式系統(tǒng)。IEC 62443-4-2規(guī)定了對(duì)這些系統(tǒng)的具體要求,例如惡意代碼保護(hù)機(jī)制、安全固件更新、物理防篡改和檢測(cè)、信任根配置以及引導(dǎo)過(guò)程完整性。

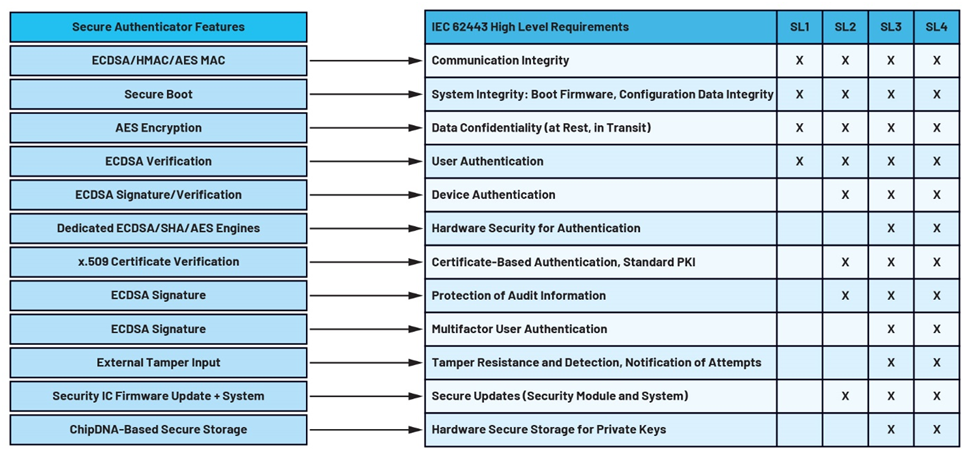

使用ADI的安全認(rèn)證器達(dá)成IEC 62443目標(biāo)

ADI公司的安全認(rèn)證器(也稱(chēng)為安全元件)專(zhuān)為滿(mǎn)足上述要求而設(shè)計(jì),同時(shí)還兼顧了易實(shí)施性和成本效益。這些固定功能IC帶有用于主機(jī)處理器的完整軟件協(xié)議棧,屬于全包式解決方案。

采用ADI公司的安全實(shí)施方案后,組件設(shè)計(jì)人員將能更專(zhuān)注于其核心業(yè)務(wù)。安全認(rèn)證器本質(zhì)上是信任根,能夠安全且不可變地存儲(chǔ)根密鑰/秘密和代表設(shè)備狀態(tài)的敏感數(shù)據(jù)(如固件哈希值)。安全認(rèn)證器包含一套全面的加密功能,包括身份驗(yàn)證、加密、安全數(shù)據(jù)存儲(chǔ)、生命周期管理和安全引導(dǎo)/更新。

ChipDNA?物理不可克隆功能(PUF)技術(shù)利用晶圓制造過(guò)程中自然發(fā)生的隨機(jī)變化來(lái)生成加密密鑰,而不是將其存儲(chǔ)在傳統(tǒng)的閃存EEPROM中。該隨機(jī)變化非常小,以至于即使是芯片逆向工程領(lǐng)域的高成本、超復(fù)雜、侵入性強(qiáng)的技術(shù)(掃描電子顯微鏡、聚焦離子束和微探測(cè)等)也無(wú)法有效地提取密鑰。集成電路之外的任何技術(shù)都無(wú)法達(dá)到這樣的防御水平。

安全認(rèn)證器還支持證書(shū)和證書(shū)鏈管理9。

此外,ADI提供高度安全的密鑰和證書(shū)預(yù)編程服務(wù),以便可以為原始設(shè)備制造商(OEM)提供已配置完畢、能夠無(wú)縫加入其公鑰基礎(chǔ)設(shè)施(PKI)或啟用離線PKI的器件。該器件的穩(wěn)健加密功能還為安全固件更新和安全引導(dǎo)提供支持。

安全認(rèn)證器是為現(xiàn)有設(shè)計(jì)添加高級(jí)安全性的上佳之選。不僅有助于減少為安全性而重新設(shè)計(jì)設(shè)備架構(gòu)的研發(fā)工作,而且BOM成本也較低。例如無(wú)需更改主微控制器即可使用該器件。舉個(gè)例子,DS28S60 和MAXQ1065 安全認(rèn)證器滿(mǎn)足IEC 62443-4-2的所有級(jí)別要求,如圖5所示。

DS28S60和MAXQ1065采用3 mm × 3 mm TDFN封裝,適用于空間非常受限的設(shè)計(jì),同時(shí)還具有低功耗特性,因此也十分適合于功耗較低的邊緣設(shè)備。

表2.DS28S60和MAXQ1065關(guān)鍵參數(shù)匯總

為滿(mǎn)足IEC 62443-4-2要求,有些IACS組件架構(gòu)已經(jīng)配備帶安全功能的微控制器,安全認(rèn)證器的密鑰和證書(shū)分發(fā)功能也將讓這些架構(gòu)大受裨益。OEM或其合同制造商無(wú)需再為處理秘密IC憑證購(gòu)買(mǎi)所需的昂貴制造設(shè)施。這種方法還會(huì)保護(hù)微控制器中存儲(chǔ)的可通過(guò)JTAG等調(diào)試工具提取的密鑰。

圖5.安全認(rèn)證器具有符合IEC 62443要求的功能

結(jié)論

通過(guò)整合并采用IEC 62443標(biāo)準(zhǔn),IACS利益相關(guān)方為構(gòu)建可信賴(lài)且安全性強(qiáng)的基礎(chǔ)設(shè)施鋪平了道路。安全認(rèn)證器為未來(lái)打造符合IEC 62443標(biāo)準(zhǔn)的組件打下了堅(jiān)實(shí)基礎(chǔ),也為這些組件提供了更為穩(wěn)健的基于硬件的安全性。安全認(rèn)證器將幫助OEM獲得所需的認(rèn)證,讓其更有信心地進(jìn)行設(shè)計(jì)。

參考資料

1. Lorenzo Franceschi-Bicchierai。“Ransomware Gang Accessed Water Supplier’s Control System(勒索軟件團(tuán)伙侵入供水公司控制系統(tǒng))”。Vice,2022年8月。

2. “Protecting Critical Infrastructure(保護(hù)關(guān)鍵基礎(chǔ)設(shè)施)”。美國(guó)網(wǎng)絡(luò)安全和基礎(chǔ)設(shè)施安全局。

3. Bruce Schneier。“The Story Behind The Stuxnet Virus(Stuxnet病毒背后的故事)”。Forbes,2010年10月。

4. “ISASecure CSA Certified Components(ISASecure CSA認(rèn)證組件)”。ISASecure。

5. Patrick O’Brien。“Cybersecurity Risk Assessment According to ISA/IEC 62443-3-2(根據(jù)ISA/IEC 62443-3-2開(kāi)展網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評(píng)估)”。全球網(wǎng)絡(luò)安全聯(lián)盟。

6. ATT&CK Matrix for Enterprise(企業(yè)ATT&CK矩陣)”。MITRE ATT&CK?。

7. “Cybersecurity Alerts & Advisories(網(wǎng)絡(luò)安全警報(bào)和公告)”。美國(guó)網(wǎng)絡(luò)安全和基礎(chǔ)設(shè)施安全局。

8. Ian Beavers。“邊緣智能第1部分:邊緣節(jié)點(diǎn)”。ADI公司,2017年8月。

9. “Trust Your Digital Certificates—Even When Offline(相信您的數(shù)字證書(shū)——哪怕處于離線狀態(tài))”。Design Solutions,第56期,2017年5月。

免責(zé)聲明:本文為轉(zhuǎn)載文章,轉(zhuǎn)載此文目的在于傳遞更多信息,版權(quán)歸原作者所有。本文所用視頻、圖片、文字如涉及作品版權(quán)問(wèn)題,請(qǐng)聯(lián)系小編進(jìn)行處理。

推薦閱讀:

如何對(duì)數(shù)據(jù)轉(zhuǎn)換器進(jìn)行建模以進(jìn)行系統(tǒng)仿真?

如何為數(shù)字信號(hào)處理應(yīng)用選擇微控制器

了解開(kāi)關(guān)模式調(diào)節(jié):降壓轉(zhuǎn)換器